Функции хэширования и электронно-цифровая подпись

Электронно-цифровая подпись (ЭЦП) сообщения является уникальной последовательностью, связываемой с сообщением, подлежащей проверке на принимающей стороне с целью обеспечения целостности передаваемого сообщения и подтверждения его авторства.

Электронно-цифровая подпись (ЭЦП) используется для аутентификации текстов, передаваемых по открытым каналам связи. Ее использование позволяет гарантировать выполнение следующих условий.

1. Лицо или процесс, идентифицируемый как отправитель электронного документа, действительно является инициатором отправления.

2. Целостность передаваемой информации не нарушена.

3. Не дает отказаться лицу, идентифицируемого как отправителя электронного документа, от обязательств, связанных с подписанным текстом.

ЭЦП представляет собой относительно небольшое количество цифровой информации, дополняющей электронный документ и передаваемой вместе с ним.

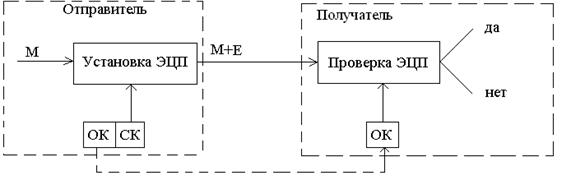

Использование ЭЦП предполагает введение асимметричной системы шифрования и, следовательно, ключевой пары (ОК,СК), а также двух процедур: 1. Процедуру установки ЭЦП (подписывание документа); и 2. процедуру проверки ЭЦП (аутентификация документа).

Процедура установки ЭЦП использует секретный ключ отправителя сообщения, а процедура проверки ЭЦП – открытый ключ отправителя сообщения (рис. 7.1). Здесь M – электронный документ, E – электронно-цифровая подпись.

Рис. 7.1. Схема использования ЭЦП

В технологии ЭЦП ведущее значение имеют однонаправленные функции хэширования. Использование функций хэширования позволяет формировать криптографически стойкие контрольные суммы передаваемых сообщений.

Функцией хэширования H называют функцию, сжимающую сообщение произвольной длины M, в значение фиксированной длины H(M) (несколько десятков или сотен бит), и обладающую свойствами необратимости, рассеивания и чувствительности к изменениям. Значение H(M) обычно называют дайджестом сообщения M.

Свойство необратимости подразумевает вычислительную трудоемкость создания документа M с заданным хэш-образом H(M). Этот хэш-образ сложным образом зависит от документа M и не позволяет его восстановить.

Свойство рассеивания подразумевает то, что вероятность совпадения значений хэшей двух различных документов M1 и M2 должна быть чрезмерно мала.

Свойство чувствительности к изменениям подразумевает то, что хэш-функция должна быть очень чувствительна к всевозможным изменениям в документе M, таким, как вставки, выбросы, перестановки и т.д.

Наиболее известными алгоритмами хэширования являются MD4, MD5, SHA.

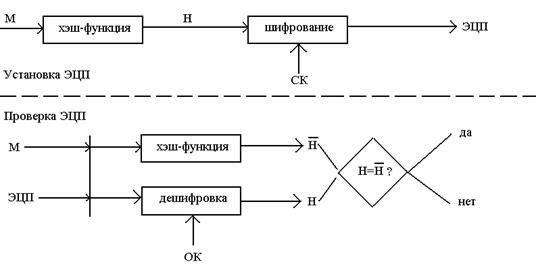

Электронно-цифровая подпись формируется как результат шифрования дайджеста сообщения с помощью секретного ключа, ставящего подпись. Схемы процедур установки и проверки ЭЦП представлены на рис. 7.2.

Рис. 7.2. Схема процедур установки и проверки ЭЦП

Таким образом, схемы установки и проверки ЭЦП выглядят следующим образом.

Схема установки ЭЦП

1. Для документа М формируется дайджест H с помощью заданного алгоритма хэширования.

2. Сформированный дайджест H шифруют на секретном ключе отправителя сообщения. Полученная в результате шифрования последовательность и есть ЭЦП.

3. Сообщение М и его ЭЦП передаются получателю сообщения.

Схема проверки ЭЦП

1. Получатель для проверки ЭЦП должен иметь доступ к самому сообщению М и его ЭЦП.

2. Зная алгоритм хэширования, который был использован при установке ЭЦП, получатель получает хэш  присланного сообщения М.

присланного сообщения М.

3. Зная открытый ключ отправителя, получатель дешифрует ЭЦП, в результате чего получает хэш H, сформированный на этапе установки ЭЦП.

4. Критерием целостности присланного сообщения М и подтверждения его автора является совпадение хэшей H и  . Если это равенство не выполнено, то принимается решение о некорректности ЭЦП со всеми вытекающими отсюда последствиями.

. Если это равенство не выполнено, то принимается решение о некорректности ЭЦП со всеми вытекающими отсюда последствиями.

Целостность передаваемого сообщения гарантируется свойствами функции хэширования. Подлинность авторства сообщения гарантируется используемой технологией асимметричного шифрования. Злоумышленник не сможет подписаться другим пользователем, так как не имеет доступа к его секретному ключу, владелец же секретного ключа может ставить подпись на данном ключе.

Следует отметить, что использование секретного ключа на этапе установки ЭЦП защищает сообщение от активных изменений. Злоумышленник уже не способен скомпрометировать контрольную сумму, в качестве которой здесь выступает дайджест сообщения.

Наиболее известными алгоритмами ЭЦП являются RSA, Эль-Гамаля, DSA. Отечественным стандартом ЭЦП является ГОСТ 34.10-01.

Выводы

Использование электронно-цифровых подписей позволяет защитить передаваемые сообщения от нарушения целостности и подмены в процессе их передачи. Применение ЭЦП основывается на использовании асимметричных криптографических систем.

Отечественным стандартом ЭЦП является ГОСТ 34.10-01.

Вопросы для самоконтроля

1. В чем заключается проблема обеспечения целостности и аутентификации подлинности авторства электронных документов?

2. Как решается проблема обеспечения целостности и аутентификации подлинности авторства для бумажных документов? Почему этот подход нельзя использовать для электронных документов?

3. Перечислите возможности злоумышленника при реализации угроз, направленных на нарушение целостности передаваемых сообщений и подлинность их авторства.

4. Что понимают под функцией хэширования?

5. Перечислите требования к функциям хэширования. Кратко охарактеризуйте их.

6. Что понимают под ЭЦП?

7. Перечислите условия, реализацию которых позволяет гарантировать использование ЭЦП.

8. На каком из ключей выполняется процедура установки ЭЦП? Проверка ЭЦП?

9. Опишите схемы процедур установки и проверки ЭЦП.

10. Приведите примеры алгоритмов хэширования.

11. Приведите примеры алгоритмов ЭЦП.

Дата добавления: 2020-10-14; просмотров: 684;