Информация, информатика, информационное общество 8 глава

Правовые базы данных содержат тексты нормативных документов и предоставляют возможности справки, контекстного поиска, распечатки и т.д. Представители правовых баз данных – пакеты Гарант и Консультант Плюс.

Системы автоматизированного проектирования (САПР) позволяют осуществлять черчение и конструирование различных предметов и механизмов с помощью компьютера. Среди систем малого и среднего класса в мире наиболее популярна система AutoCAD фирмы AutoDesk. Отечественный пакет с аналогичными функциями – система Компас.

Интегрированные офисные системы сочетают в себе возможность системы управления базами данных, табличного процессора, текстового редактора, системы деловой графики, а иногда и другие возможности. Как правило, все компоненты интегрированной системы имеют схожий интерфейс, что облегчает обучение работе с ними. Представители интегрированных систем – пакет Microsoft Office и его бесплатный аналог Open Office.

Бухгалтерские системы предназначены для ведения бухгалтерского учета, подготовки финансовой отчетности и финансового анализа деятельности предприятий. Из-за различий отечественного бухгалтерского учета с зарубежным в нашей стране используются почти исключительно отечественные бухгалтерские программы. Наиболее распространены системы 1C: Бухгалтерия, 1С Предприятие, Инфо-бухгалтер.

Корпоративные информационные системы (КИС) обеспечивают единую информационную среду предприятия (организации), доступ каждого сотрудника ко всем информационным ресурсам, необходимым для работы, структурированную защиту информации, электронный документооборот и электронную систему управления. Такие системы специально разрабатываются для каждого предприятия с учетом специфики его работы и функционируют в рамках корпоративной компьютерной сети.

Приведенный перечень объектов прикладного уровня является далеко не полным. Современное развитие информационных технологий приводит к тому, что практически в каждой области человеческой деятельности формируется виртуальная составляющая, основанная на работе с информационными объектами, специфическими для этой области. Например, в технических отраслях создаются модели сложных технических устройств – самолетов, автомобилей, радиотехнических систем, в метеорологии – модели атмосферных явлений, в биологии – модели клеток и организмов и т.д. Все такие модели, реализованные в виде компонентов прикладного ПО, являются прикладными информационными объектами.

Глава 3.7. Основные методы защиты информации.

Криптография. Понятие об электронной цифровой подписи.

Владелец любой информации (информационного объекта) может установить набор правил, касающихся порядка доступа к этой информации и порядка работы с ней. Умышленное нарушение таких установленных правил классифицируется как атака на информацию.

Выделим основные параметры, обеспечение которых является целью защиты информации:

· конфиденциальность – гарантия того, что конкретная информация доступна только тому кругу лиц, для кого она предназначена; нарушение этой категории называется хищением либо раскрытием информации;

· целостность – гарантия того, что информация сейчас существует в ее исходном виде, то есть при ее хранении или передаче не было произведено несанкционированных изменений; нарушение этой категории называется фальсификацией сообщения;

· аутентичность – гарантия того, что источником информации является именно то лицо, которое заявлено как ее автор; нарушение этой категории также называется фальсификацией, но уже автора сообщения;

· апеллируемость – гарантия того, что при необходимости можно будет доказать, что автором сообщения является именно заявленный человек, и не может являться никто другой; отличие этой категории от предыдущей в том, что при подмене автора, кто-то другой пытается заявить, что он автор сообщения, а при нарушении апеллируемости – сам автор пытается "откреститься" от своих слов, подписанных им однажды.

Для защиты информации используются разные методы – организационные, технические, программные. Наиболее важный класс методов защиты информации сегодня – это программные криптографические методы, основанные на шифровании данных. Алгоритм шифрования данных называется криптоалгоритмом. Можно выделить три класса криптоалгоритмов.

1. Закрытые криптоалгоритмы (тайнопись) Отправитель и получатель производят над сообщением преобразования, известные только им двоим. Сторонним лицам неизвестен сам алгоритм шифрования. Для широкого использования при защите информации этот способ не применим.

2. Симметричные криптоалгоритмы (алгоритмы с закрытым ключом).

Алгоритм шифрования известен, но для расшифровки требуется специальный блок данных – ключ, известный только отправителю и получателю.

3. Асимметричные криптоалгоритмы (алгоритмы с открытым ключом).

В этом случае для зашифровки сообщения используется один (открытый) ключ, известный всем желающим, а для расшифровки – другой (закрытый), существующий только у получателя. Обращение асимметричного криптоалгоритма, т.е. использование закрытого ключа для зашифровки, а открытого для расшифровки приводит к механизму электронной цифровой подписи (ЭЦП).

Асимметричные криптоалгоритмы позволяют обеспечить все четыре основные параметра информационной безопасности – конфиденциальность, целостность, аутентичность и апеллируемость, причем, в условиях массового использования, поэтому этот класс криптоалгоритмов является в настоящее время основным.

Рассмотрим, суть работы механизма электронной цифровой подписи, позволяющего рамках асимметричного шифрования решить проблему обеспечения целостности и аутентичности информации.

Предположим, что вам нужно передать какой-либо текст, не обязательно секретный, но важно то, чтобы в него при передаче по незащищенному каналу не были внесены изменения. Вычислим от нашего текста так называемую хеш-функцию – число, которое более или менее уникально характеризует данный текст. В принципе, можно найти другой текст, который дает то же самое значение хеш-функции, но изменить в нашем тексте десять-двадцать байт так, чтобы текст остался полностью осмысленным, да еще и изменился в нужную сторону (например, уменьшил сумму к оплате в два раза) – невозможно. Зашифруем теперь хеш-функцию закрытым ключом и приложим результат к исходному документу. Это и будет электронная цифровая подпись. Для проверки подлинности и целостности полученного текста получатель вычислит от текста ту же самую хеш-функцию, затем при помощи вашего открытого ключа (этот ключ общедоступен) расшифрует приложенную к тексту зашифрованную хеш-функцию и сравнит результаты. Если две полученные хеш-функции различаются, то либо текст документа был изменен, либо документ является подделкой.

В описанном алгоритме вычисление хеш-функции является необязательным элементом – можно было бы зашифровывать весь текст закрытым ключом и прикладывать результат к исходному документу, но в этом случае значительно увеличится объем отправляемого документа.

В настоящее время криптотехнологии на основе асимметричного шифрования широко используются для защиты информации в локальных сетях и в сети Интернет. На основе этих алгоритмов разработаны методы виртуального денежного обращения - электронные деньги.

Современные криптоалгоритмы обладают очень высокой криптостойкостью - гарантией крайне высокой трудоемкости несанкционированного подбора закрытого ключа. Количественно крипкостойкость выражается в объеме компьютерных ресурсов, которые потребовались бы для такого подбора, и составляет десятки тысяч лет непрерывной согласованной работы всех мировых компьютерных систем.

Раздел 4. Работа с операционной системой Windows 98/2000/XP

Глава 4.1. Основные объекты и приемы управления Windows

Windows имеет удобный графический пользовательский интерфейс (GUI). В отличие от систем текстовым интерфейсом, Windows не требует знания команд операционной системы и их точного ввода с клавиатуры. Подавляющее большинство операций по управлению работой персонального компьютера выполняются мышью с графическими объектами Windows, либо короткими комбинациями клавиш (горячими клавишами) на клавиатуре.

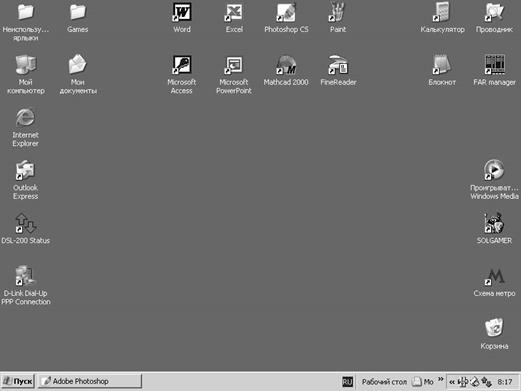

Пользовательскийинтерфейс – это методы и средства взаимодействия человека с аппаратными и программными средствами компьютера. Стартовый экран Windows представляет собой системный объект, называемый рабочим столом ( Рис. 4.1.).

Рис. 4.1. Рабочий стол.

Рабочийстол– это графическая среда, на которой отображаются объекты и элементы управления Windows. На рабочем столе можно видеть значки (пиктограммы, иконки), ярлыки и панель задач (основной элемент управления). При запуске Windows на рабочем столе присутствуют, как минимум, три значка: Мойкомпьютер,Сетевоеокружение,Корзина. На рабочем столе могут быть расположены и другие значки. Его можно использовать и как временное хранилище своих файлов, но по окончании работы в учебном классе они должны быть либо удалены, либо перемещены в собственные папки.

Значки (Рис. 4.2.) являются графическим изображением объектов и позволяют управлять ими. Значок–это графическое представление объекта в свернутом виде, соответствующее папке, программе, документу, сетевому устройству или компьютеру. Значки, как правило, имеют метки – надписи, которые располагаются под ними. Щелчок левой кнопкой мыши по значку позволяет выделить его, а двойной щелчок – открыть (запустить) соответствующее этому значку приложение.

Ярлык является указателем на объект. Ярлык – это специальный файл, в котором содержится ссылка на представленный им объект (информация о месте расположения объекта на жестком диске). Двойной щелчок мыши по ярлыку позволяет запустить (открыть) представляемый им объект. При его удалении сам объект не стирается, в отличие от удаления значка. Достоинство ярлыков в том, что они обеспечивают быстрый доступ к объекту из любой папки, не расходуя на это памяти. Отличить ярлык от значка можно по маленькой стрелке в левом нижнем углу пиктограммы.

Рис. 4.2. Значок и ярлык

Панельзадач является инструментом для переключения между открытыми папками или приложениями. В левой части панели задач расположена кнопка Пуск, в правой – панель индикации. На самой панели изображаются все открытые в данный момент объекты.

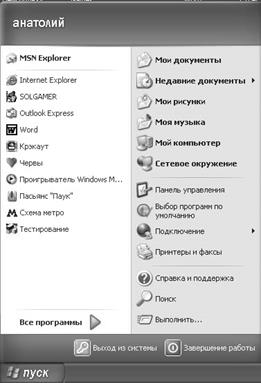

КнопкаПуск открывает Главноеменю (Рис. 4.3.). С его помощью можно запустить все программы, зарегистрированные в операционной системе, получить доступ ко всем средствам настройки операционной системы, к поисковой и справочной системам и другим функциям.

Рис. 4.3. Окно «Главное меню».

Центральным понятием Windows является окно. Окно – структурный и управляющий элемент пользовательского интерфейса, представляющий собой ограниченную рамкой прямоугольную область экрана, в которой может отображаться приложение, документ или сообщение.

Из других понятий Windows следует отметить понятия каталога и папки.

Каталог – поименованная группа файлов, объединенных по какому-либо признаку.

Папка – понятие, которое используется в Windows вместо понятия каталог в более ранних операционных системах. Понятие папка имеет расширенное толкование, так как наряду с обычными каталогами папки представляют и такие объекты, как Мой компьютер, Проводник, Принтер, Модем и др.

Через главное меню и панель управления можно получить доступ к различным объектам Windows, например, к информации о системе (Рис. 4.4).

Рис. 4.4. Окно Свойства системы.

Там же можно получить информацию об оборудовании компьютера, удалить, добавить или обновить драйверы устройств и т.д.

Если в процессе работы в Windows возникают какие-либо вопросы, можно обратиться в Центр справки и поддержки и, задав для поиска требуемый контекст, получить нужную подсказку (Рис. 4.5).

Рис. 4.5. Окно Центр справки и поддержки.

Глава 4.2. Основные действия над объектами

Что можно делать с объектами в Windows? Прежде всего, заметим, что довольно часто существует несколько путей реализовать то или иное действие.

Для инициирования действия над объектами Windows используется мышь, а именно, однократный или двойной щелчок левой или правой кнопкой мыши, а также сочетание нажатия кнопок с перемещением мыши. Особо упомянем в связи с перемещением мощный принцип "Drag and drop" – Перетащи и оставь, широко используемый в Windows. Суть его состоит в том, что к объекту подводится указатель мыши, нажимается одна из кнопок (какая именно – зависит от конкретной ситуации), а затем, не отпуская кнопки, объект переносится на новое место. После того, как перемещение завершено, кнопка отпускается. Так осуществляется копирование объекта, открытие документа с помощью данной программы и т.д.

Рассмотрим теперь действия над объектами.

Дата добавления: 2017-02-13; просмотров: 1368;