Идентификация и аутентификация с использованием индивидуальных биометрических характеристик пользователя

Под биометрикой понимается использование для аутентификации личности индивидуальных признаков человека. В качестве биометрических характеристик, которые могут быть использованы при аутентификации субъекта доступа, достаточно часто применяют следующие:

1. отпечатки пальцев;

2. геометрическая форма рук;

3. узор радужной оболочки и сетчатки глаз;

4. форма и размеры лица;

5. особенности голоса;

6. биомеханические характеристики почерка;

7. биомеханические характеристики «клавиатурного почерка».

Особенностью применения биометрических систем идентификации и аутентификации личности по сравнению с другими классами систем И/АУ являются следующие:

1. Необходимость обучения биометрической системы для конкретных пользователей, зачастую, достаточно длительного.

2. Возможность ошибочных отказов и ошибочных подтверждений при аутентификации пользователей.

3. Необходимость использования специальных технических устройств для чтения биометрических характеристик, как правило, достаточно дорогостоящих (за исключением, быть может, аутентификации по клавиатурному подчерку).

Архитектура биометрических систем аутентификации пользователей может быть представлена в следующем виде (рис. 4.1.).

Перед практическим использованием любой биометрической системы необходимо ее обучение, в результате которого формируется база данных, содержащая эталонные биометрические характеристики зарегистрированных пользователей. Модуль идентификации и аутентификации в дальнейшем использует сформированные на этапе обучения эталоны для сравнения их с предъявляемыми пользователем на этапе аутентификации.

Рис. 4.1. Архитектура биометрической системы аутентификации пользователя

Биометрические системы практически никогда не хранят непосредственные биометрические образы пользователей (например, отпечатки пальцев) и не выполняют сравнение с ними биометрических образов, предъявляемых на этапе аутентификации. Предъявляемый пользователем биометрический образ, как правило, преобразуется модулем регистрации в вектор биометрических признаков, который и обрабатывается в дальнейшем. Данный вектор содержит признаки, наиболее полно, не избыточно и уникально характеризующие предъявляемый биометрический образ. Например, в качестве одной из составляющей вектора биометрических признаков при использовании в качестве биометрической характеристики геометрической формы рук, можно использовать длины пальцев руки человека.

Одним из важнейших вопросов при проектировании биометрических систем является вопрос совмещения вектора биометрических характеристик пользователя, проходящего аутентификацию, с эталонным вектором, хранимом в базе данных эталонов.

Отличительная черта человека считается хорошей с точки зрения биометрики, если она обеспечивает получение для каждого человека набора уникальных значений измерений (измерения хорошо кластеризуются). Если схожие результаты измерений получаются для многих людей, то биометрика уязвима в плане успешности маскировки под законного пользователя.

Достаточно часто для совмещения векторов биометрических характеристик используют некоторую метрику в векторном пространстве, например, расстояние по Хэммингу или расстояние по Евклиду.

Пусть  и

и  - два вектора в векторном пространстве

- два вектора в векторном пространстве  размерности n. Тогда между векторами x и y определены следующие расстояния:

размерности n. Тогда между векторами x и y определены следующие расстояния:

Расстояние по Хэммингу (метрика городских кварталов)

Расстояние по Евклиду

Пример 4.1.Пусть эталонный вектор биометрических характеристик пользователя при аутентификации по геометрической форме рук, определяющий длины пяти его пальцев, есть (390, 418, 502, 471, 355), а вектор биометрических характеристик пользователя, проходящего аутентификацию, есть (389, 416, 501, 468, 353). Тогда расстояние по Хэммингу между данными векторами равно 9, расстояние по Евклиду с точностью до двух знаков равно 4,36.

Принятие решения о прохождении либо не прохождении аутентификации пользователя принимается системой идентификации и аутентификации по результатам анализа расстояния между вектором биометрических характеристик, предъявленным пользователем, и эталонным вектором биометрических характеристик для данного пользователя. При этом очень важным является вопрос о выборе порогового расстояния, определяющего границу между легальным и нелегальным входом. Выбор порогового расстояния во многом определяет соотношение между ошибочными отказами и ошибочными подтверждениями для биометрической системы.

Пусть N – количество попыток аутентификации легальных пользователей в биометрической системе за достаточно большой промежуток времени, M – количество раз, когда легальным пользователям было отказано в прохождении аутентификации. Тогда, коэффициентом ошибочных отказов (FRR - false reject rating) называют отношение  , то есть количества отказов в аутентификации легальным пользователям к общему количеству попыток легальной аутентификации.

, то есть количества отказов в аутентификации легальным пользователям к общему количеству попыток легальной аутентификации.

Пусть K – количество попыток аутентификации нелегальных пользователей в биометрической системе за достаточно большой промежуток времени, L – количество раз, когда нелегальные пользователи получили подтверждение аутентификации. Тогда, коэффициентом ошибочных подтверждений (FAR – false accept rating) называют отношение  , то есть количества подтверждений аутентификации нелегальных пользователей к общему количеству попыток нелегальной аутентификации [26].

, то есть количества подтверждений аутентификации нелегальных пользователей к общему количеству попыток нелегальной аутентификации [26].

Коэффициенты FAR и FRR являются основными параметрами, по которым оценивают эффективность и надежность реализации биометрических систем. Данные коэффициенты оцениваются на основе экспериментов.

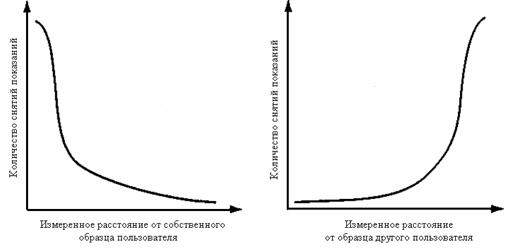

Форма распределения расстояний между вектором биометрических характеристик, предъявленным пользователем, и эталонным вектором биометрических характеристик пользователя для случаев легального и нелегального входов представлена на рис. 4.2.

a) б)

Рис. 4.2. Распределение расстояний между векторами биометрических характеристик для легальных (а) и нелегальных (б) входов

Наложив распределения, представленные на рис. 3.6, друг на друга и изобразив на полученном графике порог принятия решения о прохождении аутентификации пользователем, можно получить геометрическую интерпретацию коэффициентов FAR и FRR (рис. 4.3.).

Количество отказов в аутентификации легальным пользователям (ошибочных отказов), используемое при расчете коэффициента ошибочных отказов FRR равно площади криволинейной трапеции, ограниченной сверху кривой (4.2а), а слева - порогом принятия решения (черная область на рис. 4.3.).

Количество подтверждений аутентификации нелегальных пользователей (ошибочных подтверждений), используемое при расчете коэффициента ошибочных подтверждений FAR равно площади криволинейной трапеции, ограниченной сверху кривой (4.2б), а справа - порогом принятия решения (белая область на рис. 4.3.).

Рис. 4.3. Геометрическая интерпретация ошибочных отказов и ошибочных подтверждений

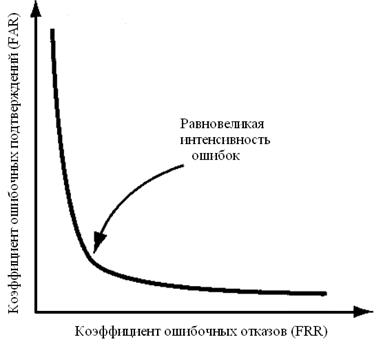

Анализ рисунка 4.3. показывает, что различным порогам принятия решения при сравнении векторов биометрических характеристик соответствуют различные коэффициенты FAR и FRR. С другой стороны, каждому из фиксированных коэффициентов FAR соответствует свой фиксированный коэффициент FRR. Данная зависимость между коэффициентами может быть представлена в виде графика (рис. 4.4.).

Рис.4.4. Зависимость между коэффициентами FRR и FAR

Представленная на рис. 4.4. зависимость называется кривой рабочих характеристик приемника (ROC-кривой). Обычно такая кривая содержит точку, называемую точкой равновеликой интенсивности ошибок (ERR - equal error rate), в которой значения FAR и FRR равны. Близость точки равновеликой интенсивности ошибок к началу координат обычно свидетельствует о том, что биометрическая система может достигать хорошего уровня безопасности, не давая чрезмерного количества ошибочных отказов в аутентификации.

Выводы

Доступ к любой компьютерной информации в АСОИ, обладающей какой-либо ценностью, должен быть разрешен только определенному кругу лиц, предварительно прошедших регистрацию и подтвердивших свою подлинность. За решение данных задач отвечает подсистема идентификации и аутентификации.

Основным требованием к реализации данной подсистемы является ее стойкость к взлому путем подбора или подмены информации, подтверждающей подлинность пользователя (пароля, ключа, и т.д.). Информация, подтверждающая подлинность пользователя должна храниться в секрете, лучше – на внешнем аппаратном устройстве, максимально защищенном от НСД.

Вопросы для самоконтроля

1. Что понимают под идентификацией и аутентификацией? В чем заключается различие данных этапов и как они связаны между собой?

2. Приведите примеры различных идентификаторов и аутентификаторов пользователя.

3. Что понимают под авторизацией пользователя?

4. Чем определяется стойкость к взлому подсистемы идентификации и аутентификации?

5. Перечислите основные недостатки парольных подсистем идентификации и аутентификации.

6. Перечислите основные угрозы парольным подсистемам идентификации и аутентификации.

7. Перечислите требования к выбору и использованию паролей?

8. Как количественно оценить стойкость к взлому парольных подсистем идентификации и аутентификации?

9. Как изменится стойкость к взлому подсистемы парольной аутентификации при увеличении характеристик A,L,V,T? При их уменьшении?

10. Приведите примеры технических устройств, с помощью которых может решаться задача идентификации пользователя?

11. Приведите примеры технических устройств, с помощью которых может решаться задача идентификации и аутентификации пользователя?

12. Что понимается под биометрической аутентификацией пользователя? Приведите примеры биометрических характеристик.

13. Перечислите основные отличия методов биометрической аутентификации пользователя от других (например, парольных).

14. Что из себя представляет вектор биометрических признаков?

15. Что понимают под коэффициентом ошибочных отказов и коэффициентом ошибочных подтверждений биометрической системы?

16. Дайте геометрическую интерпретацию коэффициентов ошибочных отказов и ошибочных подтверждений.

17. Как в биометрических системах принимается решение о прохождении либо не прохождении пользователем аутентификации?

18. Что из себя представляет кривая рабочих характеристик приемника?

Дата добавления: 2020-10-14; просмотров: 608;