Характеристика способов защиты компьютерной информации с помощью аппаратно-программных мер

Как показано выше, аппаратно-программные меры реализуют следующие основные способы защиты компьютерной информации:

- идентификацию и аутентификацию субъектов АСОИ;

- разграничение доступа к ресурсам АСОИ;

- контроль целостности данных;

- обеспечение конфиденциальности данных;

- аудит событий, происходящих в АСОИ;

- резервирование ресурсов и компонентов АСОИ.

Доступ к любой компьютерной информации в АСОИ, обладающей какой-либо ценностью, должен быть разрешен только определенному кругу лиц, предварительно прошедших регистрацию и подтвердивших свою подлинность на этапе идентификации и аутентификации, который и является первым краем обороны АСОИ. Основным требованием к его реализации является стойкость к взлому путем подбора или подмены информации, подтверждающей подлинность пользователя (пароля, ключа, и т.д.). Информация, подтверждающая подлинность пользователя должна храниться в секрете, лучше – на внешнем аппаратном устройстве, максимально защищенном от НСД.

Для разделения привилегий на доступ к информации и контроля прав доступа субъектов к этой информации используется подсистема разграничения доступа к ресурсам, которая функционирует руководствуясь сформированной администратором политикой безопасности, определяющей набор норм, правил и практических рекомендаций, регламентирующих процесс обработки информации, выполнение которых обеспечивает защиту от заданного множества угроз. Одним из основных требований к реализации подсистемы разграничения доступа является разработка политики безопасности, адекватной защищаемой информации, и отсутствие возможностей у злоумышленника совершить НСД в обход подсистемы разграничения доступа.

Обеспечение конфиденциальности данных основано на применении, наряду с подсистемой разграничения доступа к ресурсам, различных криптографических преобразований защищаемой информации.

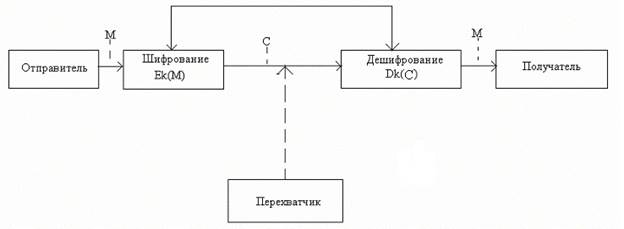

Использование криптографических преобразований позволяет скрыть защищаемую информацию M путем перевода ее в нечитаемый вид C. При этом, чтение информации возможно только после дешифрования сообщения С на секретном ключе K, известном легальным пользователям и неизвестном злоумышленнику. Стойкость криптографических преобразований основана только на секретности ключа дешифрования K.

Существует два подхода к криптографической защите – симметричное шифрование и асимметричное шифрование (шифрование с открытым ключом). Симметричные криптосистемы используют для шифрования и дешифрования информации один и тот же ключ K (рис. 3.2.). Асимметричные криптосистемы шифруют информацию на общедоступном (открытом) ключе OK, а дешифруют информацию на парном ему секретном ключе СК.

Стойкость асимметричных криптосистем основана на свойствах однонаправленных функций, целочисленной арифметике, свойствах операции сравнимости по модулю.

Ключ К

Рис. 3.2. Схема симметричной криптосистемы

Обеспечение целостности обрабатываемой информации реализуется с помощью технологии электронно-цифровой подписи и функций хэширования. Кроме этого, электронно-цифровая подпись позволяет реализовать подтверждения авторства получаемых сообщений. Реализация технологии электронно-цифровой подписи осуществляется в рамках использования асимметричных криптосистем.

Реализация функций защиты АСОИ, связанных с криптографией, контролем целостности информации, аутентификацией субъектов требует грамотной реализации подсистемы управления криптографическими ключами, которая включает в себя этапы генерации ключевой информации, ее хранения и распределения.

Под аудитом безопасности в АСОИ понимают постоянное отслеживание событий, связанных с нарушением безопасности, контроль, наблюдение за ними, в целях своевременного обнаружения нарушений политики безопасности, а также попыток взлома. Политика аудита безопасности должна формироваться обоснованно. Правильно построенный аудит позволяет не только выявлять нарушения безопасности, но также обнаруживать действия, являющиеся начальным этапом взлома, с целью своевременной корректировки политики безопасности, принятия контрмер, что очень важно при обеспечении в АСОИ.

Резервирование ресурсов и компонентов АСОИ является одним из способов защиты от угрозы отказа доступа к информации. Один из наиболее действенных и эффективных методов, обеспечивающих восстановление системы при аварии, - резервное копирование данных и использование дисковых массивов.

Выводы

Основными принципами обеспечения информационной безопасности в АСОИ являются:

1. Системности.

2. Комплексности.

3. Непрерывности защиты.

4. Разумной достаточности.

5. Гибкости управления и применения.

6. Открытости алгоритмов и механизмов защиты.

Простоты применения защитных мер и средств.

По способам осуществления все меры обеспечения безопасности компьютерных систем подразделяют на:

- правовые (законодательные);

- морально-этические;

- организационно-административные;

- физические;

- аппаратно-программные.

При построении систем защиты информации вышеперечисленные меры должны использоваться в совокупности.

Вопросы для самоконтроля

1. Что понимают под каналом утечки информации?

2. Перечислите основные каналы утечки информации. Кратко охарактеризуйте их.

3. Перечислите основные принципы обеспечения ИБ в АСОИ. Кратко охарактеризуйте их.

4. Перечислите меры обеспечения безопасности компьютерных систем.

5. Охарактеризуйте три состава преступлений в области компьютерной информации, определенных Российским законодателем.

6. Что включают в себя организационно-административные меры защиты информации?

7. Какие основные способы защиты реализуют аппаратно-программные меры?

Дата добавления: 2020-10-14; просмотров: 680;