Архитектура компьютерных сетей: типы, оборудование и модель OSI

В настоящее время не существует строгих ограничений на топологию сети для организации, однако каждая компания разрабатывает собственную стратегию для упорядочивания систем связи. Небольшой банк может ограничиться одним или несколькими сетевыми сегментами с модемным выходом в интернет. Средние организации дополняют эту структуру соединениями между удаленными офисами и системами для обслуживания клиентов, такими как «клиент-банк». Крупные корпорации обладают сложной архитектурой с множеством центров администрирования и выделенными внешними каналами связи. Для глубокого понимания принципов построения таких систем необходимо рассмотреть основные виды сетей, сгруппированные по методу управления.

Локальная сеть (ЛВС, LAN) представляет собой сегмент сети с единым центром администрирования и, как правило, одним администратором. Все пользователи зарегистрированы в общей базе данных, а их права доступа управляются из централизованной точки. Типичный размер такой сети ограничивается примерно 300 пользователями, поскольку большее количество усложняет управление для одного-двух администраторов и потенциально нарушает принципы безопасности. Кроме того, создание единой локальной сети между географически удаленными офисами часто является технически сложной и экономически нецелесообразной задачей.

Когда организация имеет несколько офисов и значительное число пользователей, формируется корпоративная сеть (интранет). Она представляет собой объединение нескольких локальных сетей, для которых установлены общие обязательные правила администрирования, при этом все они принадлежат одной компании. Каждый локальный сегмент в рамках корпоративной сети обладает собственным администратором, что обеспечивает гибкость управления при сохранении единых стандартов безопасности. Размер такой сети строго определяется организационными и географическими границами самой компании.

Следующей стадией развития является создание экстрасети (Extranet), которая расширяет границы корпоративной сети, включая в нее клиентов и партнеров по бизнесу. Для функционирования экстрасети все участники договариваются об общих правилах и стандартах взаимодействия, обеспечивающих безопасный обмен данными. При этом внутренние политики администрирования для каждой отдельной организации-участницы остаются независимыми и конфиденциальными. Это позволяет строить доверительные бизнес-отношения, не раскрывая полностью свою внутреннюю IT-инфраструктуру.

Глобальные сети, такие как Интернет, формируются путем объединения множества независимых сетей, принадлежащих различным собственникам. Основу такой сети составляют единые протоколы и правила работы, которые обеспечивают ее целостность и совместимость компонентов. В Интернете такими унифицированными стандартами являются стеки протоколов TCP/IP, единое адресное пространство и принцип общедоступности информации. Кредитные организации активно используют глобальные сети в качестве связующего звена между сегментами собственных корпоративных сетей для информационной поддержки бизнеса и маркетинговых активностей.

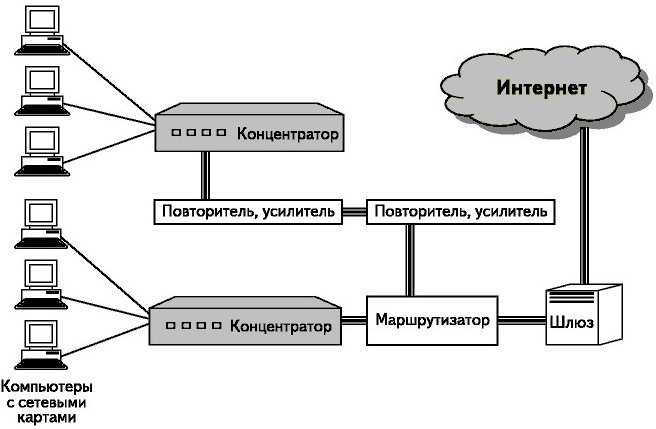

Без специализированного сетевого оборудования возможно создать лишь простейшее прямое соединение между двумя компьютерами через их порты. Подобное решение применимо только в узком спектре задач, например, для автоматизации удаленного кассового узла. Для построения сложных и масштабируемых сетевых инфраструктур требуется применение целого ряда специальных устройств, каждое из которых выполняет уникальную функцию в обеспечении связи и управления трафиком.

Одним из ключевых компонентов является сетевая карта, или сетевой адаптер (Network Interface Card, NIC), который соединяет компьютер с сетью. Это устройство, выполняемое обычно в виде отдельной платы, имеет уникальный идентификатор, известный как MAC-адрес (Media Access Control), определяющий физический адрес компьютера в сети. Для преодоления затухания сигнала в протяженных линиях связи используются повторители (Repeater) и усилители (Amplifier). Повторитель является цифровым устройством, которое дублирует входящий сигнал с его усилением, а усилитель работает с аналоговыми сигналами, увеличивая их амплитуду.

Концентраторы (Hub) служат для объединения нескольких устройств в один сетевой сегмент и подразделяются на три типа. Пассивные концентраторы осуществляют простое физическое соединение без изменения сигнала. Активные концентраторы выполняют функции повторителя, усиливая проходящий через них сигнал. Интеллектуальные концентраторы обладают дополнительными возможностями для управления и мониторинга информационных потоков. Более сложными устройствами являются мосты (Bridge), которые соединяют сетевые сегменты, выполняя не только роль повторителя, но и фильтра, блокируя передачу пакетов с адресами, не принадлежащими данному сегменту.

Для интеллектуального управления сетевым трафиком на основе IP-адресов предназначены маршрутизаторы (Router). Эти устройства определяют оптимальные пути для передачи данных между различными сетями и могут быть как специализированными аппаратными комплексами, так и программными решениями на базе серверов. Наиболее сложным устройством является шлюз (Gateway), который обычно реализован на компьютере со специальным программным обеспечением. Его ключевая задача – обеспечение совместимости и преобразование данных при использовании несовместимых сетевых протоколов, например, при соединении разнородных сетевых сред.

Рис. 24. Схема работы шлюза в информационной сети наглядно демонстрирует принцип его функционирования

Функционирование любой сети невозможно без единого набора правил, определяющих взаимодействие всех ее компонентов. Развитие технологий привело к созданию в 1984 году эталонной модели OSI (Open Systems Interconnection), которая систематизировала большинство протоколов и стандартов. Данная модель использует многоуровневый подход, разделяя процесс коммуникации на семь логических уровней, каждый из которых отвечает за определенный этап передачи данных.

Первый, физический уровень (Physical Layer), отвечает за передачу сигналов по физической среде, определяя типы кабелей, разъемов и метод кодирования информации. Второй, канальный уровень (Data Link Layer), обеспечивает передачу кадров данных между непосредственно соединенными узлами и включает механизмы обнаружения ошибок. Спецификация IEEE 802 детализирует этот уровень, разделяя его на подуровень управления логической связью (Logical Link Control, LLC) и подуровень управления доступом к среде (Media Access Control, MAC).

Третий, сетевой уровень (Network Layer), отвечает за логическую адресацию и маршрутизацию пакетов через всю составную сеть. К распространенным сетевым протоколам относятся IP (Internet Protocol), используемый в Интернете, IPX от компании Novell и NetBEUI от Microsoft. Четвертый, транспортный уровень (Transport Layer), управляет передачей данных между конечными пунктами, обеспечивая надежность с помощью контроля потока и коррекции ошибок. Основные транспортные протоколы – это TCP (Transmission Control Protocol) для Интернета, SPX от Novell и NetBIOS/NetBT от Microsoft.

Пятый, сеансовый уровень (Session Layer), управляет установлением, поддержанием и завершением сеансов связи между приложениями. Шестой, уровень представления (Presentation Layer), отвечает за преобразование данных в понятный для приложений формат, включая шифрование, сжатие и кодирование. Седьмой, уровень приложения (Application Layer), является точкой взаимодействия пользователя с сетью и включает протоколы высокого уровня, такие как FTP (File Transfer Protocol), SMTP (Simple Mail Transfer Protocol) и SNMP (Simple Network Management Protocol).

Следует отметить, что модель OSI является в значительной степени теоретической и абстрактной. На практике такие стеки протоколов, как TCP/IP для Интернета или SPX/IPX для сетей Novell, используются как единое целое, охватывая несколько уровней модели одновременно. Тем не менее, глубокое понимание сетевых уровней обеспечивает точность при проектировании, диагностики и выборе решений для построения единого информационного пространства.

Сведения об авторах и источниках:

Авторы: Тютюнник А.В., Шевелев А.С.

Источник: Информационные технологии в банке

Публикации предназначены для ИТ-руководителей и топ-менеджеров коммерческих банков, а также для менеджеров компаний-разработчиков и консультантов. Материалы помогут профессионалам в организации и оптимизации управления информационными системами на всех этапах их жизненного цикла.

Дата добавления: 2025-09-30; просмотров: 298;