Протокольный шлюз CryptoProxy

Crypto Proxy обеспечивает взаимодействие программного обеспечения Центра сертификации ключей (поддерживается работа с любым аккредитованным ЦСК) и IP-шифраторов.

Использование протокольного шлюза CryptoProxy обеспечивает простоту реструктуризации и масштабирования защищенных VPN сетей.

Программное обеспечение CryptoProxy предназначено для обслуживания запросов IP-шифраторов абонентов, которые принадлежат к одной защищенной VPN.

CryptoProxy выполняет следующие функции:

- Прием запросов IP-шифраторов на получение открытых ключей пользователей VPN, с которыми необходимо установить соединение.

- Запрос сертификатов в LDAP-каталоге ЦСК (в LDAP-сервере) в соответствии с протоколом X.509.

- Получение сертификатов (или отказа в выдаче сертификатов) из ЦСК в соответствии с протоколом X.509.

- Передачу IP-шифраторам запрошенных открытых ключей или отказа в передаче ключей.

CryptoProxy непосредственно не принимает участие в передаче конфиденциальной информации и не обеспечивает её конфиденциальность. Протокольный шлюз CryptoProxyобеспечивает целостность передачи сертификатов и самих открытых ключей между IP-шифраторами и ЦСК (LDAP-каталогом ЦСК).

Использование CryptoProxy позволяет:

- Локализовать размещение сертификатов открытых ключей одной или нескольких защищенных VPN в отдельном LDAP-каталоге.

- Адаптировать интерфейсы из LDAP-каталогов разных ЦСК для обеспечения их совместимости.

Программно-технический комплекс Центр сертификации ключей «CryptoKDC®»

Центр сертификации ключей (ЦСК) предназначен для внедрения инфраструктуры открытых ключей (ИОК) в бизнес процессы и технологические операции, которые осуществляются в автоматизированных системах информационно-телекоммуникационных сетей.

Программно-технический комплекс (ПТК) ЦСК обеспечивает функционирование единой системы спецификаций на средства криптографической защиты информации (КЗИ) и электронной цифровой подписи (ЭЦП) и предоставляет организационно-технические средства применения сертификатов открытых ключей для решения следующих задач информационной безопасности:

- создание системы управления ключами ЭЦП в системах автоматизации деятельности;

- построения системы юридически значимого ЭЦП в системах электронного документооборота;

- обеспечение распределения полномочий и предоставления доступа пользователям к информационным ресурсам автоматизированных информационных систем;

- контроля целостности публичных информационных ресурсов;

- контроля целостности электронных документов, которые передаются в автоматизированных системах заказчика;

- обеспечение конфиденциальности данных, которые передаются в процессе информационного обмена.

ПТК ЦСК предоставляет услуги сертификации открытых ключей шифрования и ЭЦП в корпоративных информационных системах.

ЦСК обеспечивает возможность формирования и обслуживания сертификатов открытых ключей шифрования и ЭЦП, которые отвечают стандартам:

- ДСТУ 4145-2002;

- ДСТУ ГОСТ 28147:2009;

- ГОСТ 34.311-95;

- RSA/DSA с длиной открытого ключа 512-4096 бит.

Организационная структура Центра сертификации ключей обеспечивает распределение выполнения административных, технических и технологических операций.

В ЦСК для обеспечения работы и предоставления услуг предусмотрены следующие службы: служба защиты информации; служба сертификации; служба регистрации; служба администрирования.

ПТК ЦСК состоит из:

- серверного программно-технического обеспечения ЦСК;

- клиентского программно-технического обеспечения АРМ ЦСК;

- программного обеспечения интеграции ЦСК в автоматизированные системы заказчика;

- WEB портал предоставления вспомогательных услуг клиентам ЦСК;

- WEB портал обслуживания сертификатов ЭЦП для организации защищенного обмена почтовыми сообщениями S/MIME.

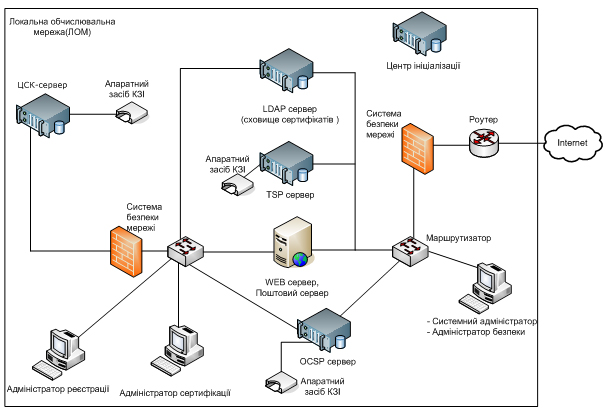

Рисунок 1. Общая схема подключения ПТК ЦСК к информационно-телекоммуникационной сети

Для повышения уровня предоставления криптографических услуг в ПТК ЦСК предусмотрено использование специализированного программно-аппаратного криптографического модуля (hardware security module – HSM, модули безопасности серии CryptoLine 3х8). Модули серииCryptoLine 3х8,производства компании «АВТОР», используютсядля безопасного хранения ключей ЦСК (и его дополнительных служб), а также выполнение на аппаратном уровне основных криптографических функций (генерирование собственных ключей, наложение и проверку ЭЦП и т.п.).

ПТК ЦСК спроектирован для работы в двух основных конфигурациях:

- Физический ЦСК.

- Виртуальный ЦСК.

Конфигурация решения для развертывания в физической и виртуальной среде не отличаются.

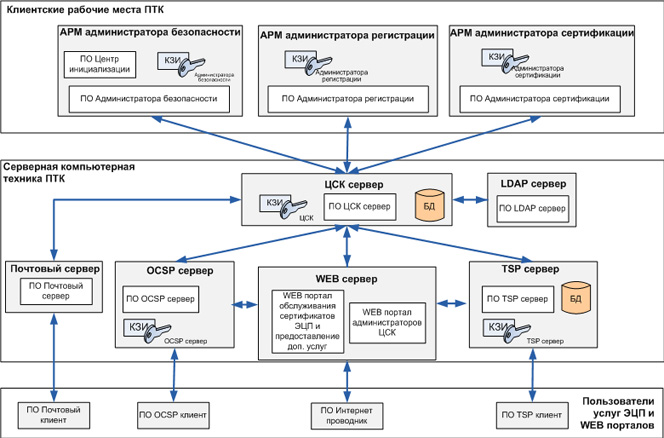

Рисунок 2. Структурная схема взаимодействия компонентов ПТК ЦСК

ПТК ЦСК обеспечивает предоставление пользователям с помощью WEB интерфейса вспомогательных услуг: информационной поддержки; просмотра собственного сертификата пользователя; получение информации о статусе сертификата; формирование отметки времени.

OCSP (Online Certificate Status Protocol) сервер является опциональным компонентом ПТК ЦСК и обеспечивает прием и регистрацию запросов пользователей на получение информации о статусе сертификатов, а также передачи информации о статусе в обратном направлении.

TSP (Time-Stamp Protocol) сервер также является опциональным компонентом ПТК ЦСК. TSP сервер обеспечивает:

- прием и регистрацию запросов пользователей на получение меток времени, а также передачи информации о статусе в обратном направлении;

- формирование меток времени;

- внесение сложившихся меток времени в реестр;

- хранение реестра сложившихся меток времени;

- резервное копирование и архивирование реестра меток времени.

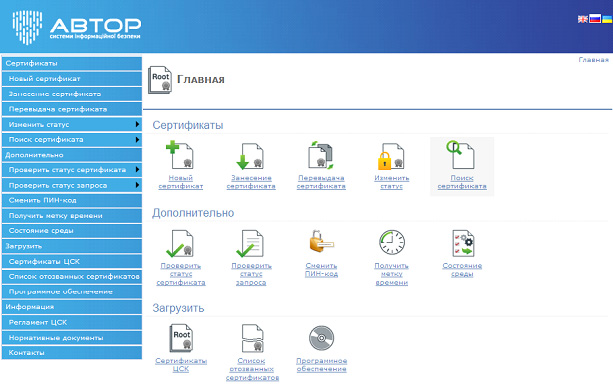

WEB-портал предоставляет пользователям ряд услуг повышающих удобство использования ЦСК:

информационной поддержки;

- просмотра собственного сертификата;

- получения информации о статусе сертификата;

- настройки НКИ;

- и другие.

Внешний вид главной страницы WEB-портала представлен ниже.

Защита информации в ПТК ЦСК обеспечивается системой защиты информации (СЗИ), которая является составной частью ПТК. СЗИ ПТК ЦСК обеспечивает использование надежных средств ЭЦП, ведение в защищенном виде журнала операций и журнала системных событий, размежевание с помощью сетевых экранов информационных потоков между внутренней локальной сетью ЦСК, информационно-телекоммуникационной сетью заказчика и клиентской общедоступной сетью, использование антивирусных средств и т.п. СЗИ ПТК ЦСК отвечает требованиям нормативно-правовых актов ГСССЗИ Украины по вопросам защиты информации. Все средства криптографической защиты информации ПТК ЦСК имеют положительные экспертные заключения по результатам государственной экспертизы в сфере криптографической защиты информации.

Организация инфраструктуры открытых ключей в АС заказчика:

В состав ПТК ЦСК входит программное обеспечение пользователя ЦСК, которое состоит из большого перечня библиотек со стандартными прикладными программными интерфейсами (API):

- Windows CryptoAPI;

- Java Cryptography Architecture (JCA);

- PKCS#11.

При отсутствии поддержки стандартного API, интеграция в системы автоматизации заказчика выполняется с помощью специализированных модулей, которые входят в состав ПТК ЦСК.

Дата добавления: 2016-06-15; просмотров: 1695;