Администрирование пользователей и групп в сетях Windows

Рис. 1.1. Аутентификация и авторизация

Аутентификация – проверка подлинности, или проверка соответствия субъекта и того, за кого он себя выдает с помощью некоторой уникальной информации, в простейшем случае пароля. При доступе к сетевым ресурсам, например файлам или принтерам, пользователь проходит другую процедуру – авторизацию. Авторизация - это проверка и определение полномочий на выполнение некоторых действий (например, чтение файла) пользователем, прошедшим предварительную аутентификацию. В сетевых ОС механизмы аутентификации и авторизации реализуются специальными программными компонентами и протоколами безопасности. В сетях Windows используются протоколы NT LAN Manager (NTLM) и Kerberos, последний – начиная с семейства ОС Windows 2000.

Модель рабочих групп Windows.Рабочая группа (Workgroup) является логическим объединением компьютеров. Организация рабочей группы является наиболее простой моделью сетевой безопасности ОС. Она была единственной моделью, имеющейся в системах Windows 95, 98, Me, но может использоваться и всеми современными версиями ОС Windows. В этом случае каждый компьютер, входящий в рабочую группу, содержит собственную базу учетных записей, и только эти учетные записи могут использоваться для авторизации доступа к ресурсам этого компьютера. Рабочая группа является плоской структурой, идентифицируемой по имени. В сети могут существовать несколько рабочих групп. Так, например, выглядит список рабочих групп в сетевом окружении Windows XP (рис. 1.2).

Рис. 1.2. Список рабочих групп в сетевом окруженииWindows XP

Следует учесть, что компьютер присутствует в рабочей группе только в то время, когда загружена ОС. Таки образом, список компьютеров рабочей группы формируется динамически.

При доступе к какому-либо ресурсу каждого компьютера, входящего в рабочую группу, пользователь каждый раз обязан проходить процедуру аутентификации. Это обусловлено тем, что каждый компьютер хранит свою собственную баз учетных записей.

Это обстоятельство является недостатком использования модели рабочих групп. При большом количестве компьютеров, к которым пользователю необходимо получить доступ, ему приходится помнить множество имен и паролей и многократно проходить процедуру аутентификации. Кроме того, усложняется процесс администрирования баз учетных записей. Модель рабочих групп обычно используется при небольшом количестве компьютеров (до нескольких десятков).

Рис. 1.3. Модель рабочей группы

Доменная модель Windows.Домен (Domain) является логическим объединением учетных записей компьютеров и пользователей. Для пользователей домен по своему назначению очень близок рабочей группе, и даже в сетевом окружении они выглядят одинаково. На приведенном ранее рисунке элементы Stud и Surgu являются доменами, а Mshome – рабочей группой. Отличие домена от рабочей группы состоит в том, что домен содержит единую базу учетных записей компьютеров и пользователей, которая хранится на компьютере, выполняющем роль контроллера домена (Domain Controller). Назначением контроллера домена является хранение базы учетных записей для всего домена, а также обработка запросов пользователей на аутентификацию. После того, как пользователь был аутентифицирован контроллером домена, он получает доступ ко всем ресурсам домена, для которых ему разрешен доступ. Таким образом, при использовании модели домена пользователь проходит процедуру аутентификации только один раз, при входе в домен.

Использование модели домена не исключает возможности использования каждым компьютеров собственной базы учетных записей в том случае, например, когда нет доступных контроллеров домена или несправно сетевое соединение.

Обычно в домене создается несколько контроллеров домена (не менее двух). Это необходимо в целях:

1. надежного хранения базы учетных записей;

2. сохранения работоспособности домена в случае отказа одного из контроллеров;

3. повышения скорости обработки запросов на аутентификацию в случае большого количества пользователей.

Для выполнения аутентификации может использоваться любой доступный контроллер домена. Между контроллерами домена постоянно осуществляется репликация (копирование) базы учетных записей для того, чтобы все контроллеры содержали одну и ту же копию (реплику) базы со всеми изменениями.

Рис. 1.4. Модель домена

Преимуществами использования модели домена являются:

1. централизованное хранение учетной информации, что облегчает процесс ее администрирования;

2. однократное прохождение процедуры аутентификации для доступа к ресурсам различных компьютеров, входящих в домен.

Службы каталога NTDS и Active Directory.В случае использования модели домена база учетных записей, дополненная механизмами доступа к ней, носит название службы каталога (Directory Service). Таким образом, служба каталогов ОС хранит информацию об объектах системы безопасности и позволяет манипулировать ими. В сетях ОС Windows служба каталога реализуется на контроллере домена.

В контроллере домена на базе ОС Windows NT 4.0 Server служба каталога называется NTDS (NT Directory Service). Даная служба подходит для организации доменов, количество объектов в которых не превышало 100000. NTDS представляет собой плоскую модель доменов. У каждого домена свое уникальное имя, которое так же является плоским, например MY_DOMAIN. По умолчанию пользователи одного домена не имеют доступа к ресурсам другого домена. Для предоставления им такой возможности между доменами устанавливаются доверительные отношения. Эти отношения могут быть как односторонними (например, домен А доверяет домену Б, но не наоборот), так и двусторонними (оба домена доверяют друг другу). То, что доменная модель в NTDS является плоской, представляет собой существенное ограничение в случае использования множества доменов.

В ОС Windows 2000 Server и Windows 2003 Server появилась новая реализация службы каталога, которая называется Active Directory (AD). К основным отличиям Active Directory от NTDS можно отнести:

1. Домены в AD организованы иерархически в виде дерева. Существует понятие родительского и дочернего домена.

2. Пространство имен в AD так же является иерархическим, кроме того, оно может быть объединено с пространством имен Интренет, которое реализуется службой DNS (Domain Name System). Имя компьютера в AD является составным, например stud-srv1.surgu.ru.

3. В качестве службы поиска сетевых ресурсов в AD так же используется служба DNS.

4. В качестве протокола аутентификации используется более надежный Kerberos (в NTDS использовался протокол NTLM).

AD позволяет централизованно администрировать не один домен (как NTDS) а целиком все дерево доменов, при этом гибко распределяя между ними права доступа и административные полномочия.

Основы работы с системой безопасности Windows.Для того, чтобы иметь возможность работать с системой Windows NT, 2000, XP необходимо зарегистрироваться в системе (выполнить logon). После загрузки системы на экране появляется диалоговое окно ситемы безопасности. После нажатия клавиш Ctrl-Alt-Del появляется окно, предлагающее ввести имя пользователя (user name) и пароль (password). В соответствии с соглашениями об именах имя пользователя студента состоит из номера группы, символа подчеркивания и инициалов. Например, для Вербицкого Юрия Владимировича: 251vuv. В поле ввода домена нужно выбрать домен, например STUD. После нажатия клавиши OK произойдет проверка всех введенных данных контроллером домена и при положительном результате проверки – вход в систему. Перед вами появится изображение рабочего стола.

После входа в систему можно получить доступ к диалоговому окну системы безопасности, нажав клавиши Ctrl-Alt-Del. В этом окне можно проверить правильность данных о пользователе (ФИО). Кроме этого вам становятся доступны следующие операции:

Блокировка рабочей станции (кнопка Блокировка) – этот режим используется для предотвращения доступа посторонних к компьютеру во время кратковременного отсутствия пользователя. Рабочая станция будет разблокирована только после ввода пароля заблокировавшим пользователем или администратором.

Смена пароля. Единственный способ поменять свой пароль. Для смены пароля необходимо ввести старый пароль, и дважды (для исключения ошибок) – новый пароль. Рекомендуется набирать пароль при включенной латинской раскладке клавиатуры строчными буквами.

Выход из системы. Используется для окончания Вашего сеанса работы с системой. Эту процедуру необходимо проделывать каждый раз после окончания работы в целях безопасности. После этого необходимо снова осуществлять вход в систему.

Диспетчер задач. Вызов диспетчера задач Windows. Используется для контроля за запущенными приложениями и снятия «зависших» приложений с выполнения.

Завершение работы. Используется для полного окончания работы и выключения или перезагрузки компьютера.

Отмена – убирает с экрана диалоговое окно системы безопасности.

Администрирование пользователей и групп в сетях Windows

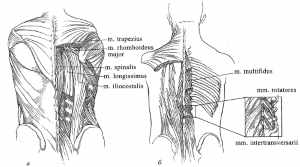

В ходе данной лабораторной работы Вы познакомитесь с механизмами безопасности Windows, основанных на использовании понятий пользователя и группы. Пользователи и группы пользователей являются объектами системы безопасности Windows, для которых имеется возможность назначения прав и разрешений. Право дает возможность пользователю выполнять на компьютере определенные действия, такие как регистрация (вход в систему) архивирование файлов и папок или завершение работы компьютера. Разрешение представляет собой правило, связанное с ресурсом (например, файлом, папкой или принтером), которое определяет, каким пользователям и какого типа доступ к объекту разрешен. Учетная запись пользователя представляет в системе безопасности субъекта, работающего с системой. Учетная запись группы может объединять в себе любое количество учетных записей пользователей, а может оставаться пустой. Существуют локальные и глобальные учетные записи (рис. 2.1), первые хранятся в базе учетных записей компьютера (рабочей станции), вторые хранятся в базе учетных записей контроллера домена.

Рис. 2.1. Локальные и глобальные учетные записи

Локальные пользователи и группы.Локальные пользователи и группы создаются в базе данных локального компьютера. Учетная запись локального пользователя может быть использована при регистрации (входе) пользователя локально. Это происходит либо в том случае, если компьютер не является членом домена, либо тогда, когда в качестве домена при входе указывается имя рабочей станции. Даже если компьютер является членом домена, регистрация с использованием учетной записи локального пользователя может быть полезна, например, когда недоступен контроллер домена, или когда настройка системы безопасности локального компьютера выполнена неправильно и не позволяет регистрироваться в домене.

Локальные группы-объекты в локальной базе данных, которые могут включать в себя локальных пользователей, глобальных пользователей, а так же глобальные группы. Принадлежность пользователя к той или иной локальной группе дает ему возможность выполнять на компьютере те или иные задачи.

Встроенные локальные пользователи.В системе безопасности Windows существуют две встроенных учетных записи пользователя. Эти учетные записи могут быть переименованы, но не могут быть удалены.

Учетная запись администратора.Учетная запись пользователя с именем «Администратор» используется при первой установке рабочей станции или рядового сервера. Эта учетная запись позволяет выполнять необходимые действия до того, как пользователь создаст свою собственную учетную запись. Учетная запись администратора является членом встроенной локальной группы «Администраторы» на рабочей станции или рядовом сервере.

Учетную запись «Администратор» нельзя удалить, отключить или вывести из группы администраторов, что исключает возможность случайной потери доступа к компьютеру после уничтожения всех учетных записей администраторов. Это свойство отличает пользователя «Администратор» от остальных членов локальной группы «Администраторы».

Учетная запись гостя.Учетная запись гостя используется теми, кто не имеет реальной учетной записи на компьютере. Если учетная запись пользователя отключена (но не удалена), он также может воспользоваться учетной записью «Гость». Учетная запись гостя не требует пароля. Учетная запись гостя по умолчанию отключена.

Учетной записи пользователя «Гость», как и любой другой учетной записи, можно предоставлять права и разрешения на доступ к объектам. Учетная запись «Гость» по умолчанию входит во встроенную группу «Гости», что позволяет пользователю войти в систему с рабочей станции или рядового сервера. Дополнительные права, как любые разрешения, могут быть присвоены группе «Гости» членом группы администраторов.

Встроенные локальные группы.В системе безопасности Windows существуют несколько встроенных учетных записей локальных групп. Путем включения пользователя (локального или глобального), а так же глобальной группы в эти локальные группы можно предоставить пользователю или глобальной группе стандартный набор прав, необходимый для выполнения на данном компьютере определенного типового набора задач. Ниже рассматриваются эти встроенные локальные группы и их свойства.

Администраторы.Пользователи, входящие в группу «Администраторы», имеют полный доступ на управление компьютером. Это единственная встроенная группа, которой автоматически предоставляются все встроенные права и возможности в системе.

Операторы архива.Члены группы «Операторы архива» могут архивировать и восстанавливать файлы на компьютере, независимо от всех разрешений, которыми защищены эти файлы. Также они могут входить на компьютер и выключать его, но не могут изменять параметры безопасности.

Опытные пользователи.Члены группы опытных пользователей могут создавать учетные записи пользователей, но могут изменять и удалять только созданные ими учетные записи. Они могут создавать локальные группы и удалять пользователей из локальных групп, которые они создали. Они также могут удалять пользователей из групп «Опытные пользователи», «Пользователи» и «Гости».

Они не могут изменять группы «Администраторы» и «Операторы архива», не могут являться владельцами файлов, не могут выполнять архивирование и восстановление каталогов, не могут загружать и выгружать драйверы устройств или управлять журналами безопасности и аудита.

Пользователи.Члены группы пользователей могут выполнять наиболее распространенные задачи, например запуск приложений, использование локальных и сетевых принтеров, завершение работы и блокировка рабочих станций. Пользователи могут создавать локальные группы, но изменять могут только те, которые они создали. Пользователи не могут организовывать общий доступ к каталогам или создавать локальные принтеры.

Гости.Группа «Гости» позволяет случайным или разовым пользователям войти в систему со встроенной учетной записью гостя рабочей станции и получить ограниченные возможности. Члены группы «Гости» могут только прекратить работу компьютера.

Репликатор.Группа «Репликатор» поддерживает функции репликации каталога. Только член этой группы должен быть учетной записью пользователя домена, которая используется для входа в систему службы репликации контроллера домена. Не добавляйте в эту группу учетные записи реальных пользователей.

Дата добавления: 2018-11-26; просмотров: 1755;