Життєвий цикл та види ключів

Відповідно термінології, що описана в документації компанії Microsoft з життєвого циклу ключів (Key lifecycle documentation), на практиці розрізняють наступні різні типи ключів та випадкових параметрів:

· довготермінові ключі шифрування даних (Long term Data Encrypting Keys);

· транспортні секретні ключі (Transport Private Keys);

· статичні узгоджувальні секретні ключі (Static Key Agreement Private Keys);

· статичні узгоджувальні відкриті ключі (Static Key Agreement Public Keys);

· ключі цифрового підпису (Digital Signatures Keys );

· секретні ключі автентифікації(Secret Authentication Keys);

· відкриті ключі авторізації (Public Authorization Keys);

· параметри домену (Domain Parameters);

· вектори ініціалізації (Initialization Vectors);

· початкові числа (Seeds).

· загальні секрети (Shared Secrets)

· ключі шифрування (Encrypted Keys)

· мастер-ключі, що використовуються для отримання (Master Keys Used to Derive)

· відкриті ключі, що використовуються для веріфікації (Public Keys Used to Verify)

Ключевая информация должна быть сменена до момента истечения срока действия ключа. Для этого может быть использована действующая ключевая информация, протоколы распределения ключей и ключевые уровни . Для того чтобы ограничить ущерб от компрометации ключей, следует избегать зависимостей между действующей и устанавливаемой ключевой информацией. Например, не рекомендуется защищать очередной сеансовый ключ с помощью действующего сеансового ключа. При хранении закрытых ключей должны быть приняты меры по обеспечению их конфиденциальности и аутентичности. При хранении открытых ключей должны быть приняты меры, позволяющие проверить их аутентичность. Конфиденциальность и аутентичность могут быть обеспечены криптографическими, организационными и техническими мерами.

Все криптосистемы, за исключением простейших, в которых используемые ключи зафиксированы раз и навсегда, нуждаются в периодической замене ключей. Эта замена проводится с помощью определенных процедур и протоколов, в ряде которых используются и протоколы взаимодействия с третьей стороной. Последовательность стадий, которые проходят ключи от момента установления до следующей замены, называется жизненным циклом ключей.

1. Регистрация пользователей. Эта стадия включает обмен первоначальной ключевой информацией, такой, как общие пароли или PIN-коды, путем личного общения или пересылки через доверенного курьера.

2. Ініцівлізація. На этой стадии пользователь устанавливает аппаратное оборудование и/или программные средства в соответствии с установленными рекомендациями и правилами.

3. Генерация ключей. При генерации ключей должны быть приняты меры по обеспечению их необходимых криптографических качеств. Ключи могут генерироваться как самостоятельно пользователем, так и специальным защищенным элементом системы, а затем передаваться пользователю по защищенному каналу.

4. Установка ключей. Ключи устанавливаются в оборудование тем или иным способом. При этом первоначальная ключевая информация, полученная на стадии регистрации пользователей, может либо непосредственно вводиться в оборудование, либо использоваться для установления защищенного канала, по которому передается ключевая информация. Эта же стадия используется в последующем для смены ключевой информации.

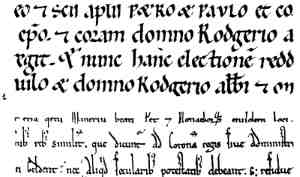

5. Регистрация ключей. Ключевая информация связывается регистрационным центром с именем пользователя и сообщается другим пользователям ключевой сети. При этом для открытых ключей создаются сертификационным центром ключевые сертификаты, и эта информация публикуется тем или иным способом.

6. Обычный режим работы. На этой стадии ключи используются для защиты информации в обычном режиме.

7. Хранение ключа. Эта стадия включает процедуры, необходимые для хранения ключа в надлежащих условиях, обеспечивающих его безопасность до момента его замены.

8. Замена ключа. Замена ключа осуществляется до истечения его срока действия и включает процедуры, связанные с генерацией ключей, протоколами обмена ключевой информацией между корреспондентами, а также с доверенной третьей стороной. Для открытых ключей эта стадия обычно включает обмен информацией по защищенному каналу с сертификационным центром.

9. Архивирование. В отдельных случаях ключевая информация после её использования для защиты информации может быть подвергнута архивированию для её извлечения со специальными целями (например, рассмотрения вопросов, связанных с отказами от цифровой подписи).

10. Уничтожение ключей. После окончания сроков действия ключей они выводятся из обращения, и все имеющиеся их копии уничтожаются. При этом необходимо следить, чтобы в случае уничтожения закрытых ключей тщательно уничтожалась и вся информация, по которой возможно их частичное восстановление.

11. Восстановление ключей. Если ключевая информация уничтожена, но не скомпрометирована (например, из-за неисправности оборудования или из-за того, что оператор забыл пароль) должны быть предусмотрены меры, дающие возможность восстановить ключ из хранимой в соответствующих условиях его копии.

12. Отмена ключей. В случае компрометации ключевой информации возникает необходимость прекращения использования ключей до окончания срока их действия. При этом должны быть предусмотрены необходимые меры оповещения абонентов сети. При отмене открытых ключей, снабженных сертификатами, одновременно производится прекращение действия сертификатов.

Дата добавления: 2016-06-15; просмотров: 966;